|

���̶������� |

|

|

�ĵ���ţ� |

S002-F026 |

|

ԭ���ߣ� |

Lenny Zeltser |

|

���ߣ� |

������ [PTG] |

|

���� |

|

|

����ʱ�䣺 |

2007-01-11 |

|

ԭ�ģ� |

Reverse Engineering Malware |

|

�ؼ��ʣ� |

��������,�ɿػ���,��������,ľ��,���� |

|

ԭ�����ӣ�http://www.zeltser.com/reverse-malware-paper/reverse-malware.pdf May 2001 |

|

ժҪ�������������˽���������粡��������ľ���ڲ�������ʱ��ʹ�õ�һЩ���ߺͼ���������������һ�ַ�����ʹ�������վ������VMware�������۶�������ʵ���һ�������ʾ����ʹ�ö���ϵͳ���ӹ���Эͬ��������͵�����һ������һ��ľ���Ĺ��̡�����ijЩ�������������ύ��GIAC������Ϊ����������������Ϊ��ȡGCIH֤���һ��ʵϰ��ҵ���֡�Ҫ�˽������Ϣ�����http://www.zeltser.com

Ŀ¼

�� 1 ���֣�����............................................2

1.1 ����..................................................2

1.2 ������Ϣ...........................................2

�� 2 ���֣�����ѧ.........................................4

2.1 �ɿػ���...........................................4

2.2 ��Ϊģʽ...........................................5

2.3 �������...........................................6

�� 3 ���֣�������ľ���Ľṹ.......................8

3.1 ����ϵͳ����....................................8

3.2 ͨ��Э��...........................................9

3.3 �������.........................................13

�� 4 ���֣�������ʩ...................................20

4.1 ��������.........................................20

4.2 ������ľ���ı���...........................20

4.3 ������ľ����ǩ��...........................21

�� 5 ���֣��ο���Ŀ...................................23

��1���� ����

1.1 ����

��������ͼ�������̶���������һ�ַ�����ͻ���ù��̱��������ǽ�����ע������ص㣬����˫��ԭ��ġ����ȣ���������ƪ�������������۵�����ض���ľ��(srvcp.exe)����������δ��������⣻�罫���ǵĵ�������λ��ȫ��������������������Σ�ͨ������һ���˽���������ڲ������Ľṹ��������Ҳ���ǿ��ظ����ʽⲽ�裬����������������Ա��

�ڷ���ľ�������У����Ƕ��ڹ������ڳ�����������µĹ����Ѿ��������ӡ���������ڷѾ���˼�ش����е��Եġ����Ķ�����������ˣ����̸�ľ������Ĺ��̺ķѲ���ʱ�䡢���վ����Ǵﵽ���ǵ�Ŀ���ˡ�ϣ�����ǵ����۽��������ȫרҵ��ʿ�Ľ�����������ķ���ѧ���������ֲ����Ƕ�����ض�ľ�������ϵ���©֮����

����Ҫ��лJoe Abrams�����ľ��������ļ����Լ�������ʵ���ڻ����IJ������dz���лSlava Frid�������������߹����������ر����������������Ƿ�������˼�롣ͬʱ�����Ǹ�лDoug Kahler�����Ƿ������ľ���������Ĺ۲��¼�����лJeremy Gaddis���ѷ�������ע�����ľ����

1.2 ������Ϣ

��

�ϳ�6667��IRC����������ʹ�õĶ˿ڣ���������һ��IRC�ͻ��˲����ӵ��Ǹ�����������ȷ��һ��IRC�����������ټ����ʾ��4�������û������ǵġ�Real Name������Ϊ��Im trojaned��������һ�����ҵ�IP��ַ��

�еĶ��߿��ܲ���ϤIRC�����Ǽ�˵һ�£�����IRC������һ�����������������磬����ʹ���߿���ά��ʵʱ���Ự���Ự�IJ����ߵ��͵ؼ���һ���������ض��������Ȥ��Ƶ��������ͨ����ʹ���ߵ�IRC�ͻ������ӵ�һ����������ʵ�ֵģ��������������������Ҫ��IRC�Ե����硣��ʹ����¼��һ����ϢҪ��Ƶ�������߿�����ʱ��������Ϣ��IRC������ת�����������۵Ŀͻ��ˣ�������������(RFC)�ĵ�1459��˵���ġ�[RFC1459]

��Jeremy�����Ϣ���������죬��

005515 PRIVMSG %s :no more...

00552D PRIVMSG %s :ready and willing...

BrandonҲָ�����ó����ڶ˿�113����ʶ�������ҵ������յ�û������ʶ��Э��(Ident protocol)������ʱ�ó��������ʶ������Э����RFC 1413�ж���[RFC1413]����ij�û�����һ��TCP���ӵ�һ��Զ�̷�������ʶ����������÷�����ȷ�ϴ��û��ĵ�¼���֡�������ͼ����ϵͳ���ã�����IRC������������IRC���ӣ����ǽ����û��������ܹ�ͨ��ʹ��ʶ��Э�����ȷ�ϡ�

�����

����ողμ��˸�Ƶ����������55���ˣ��������ĸ�����ּǺš�����Ϊ����ȫ������Ⱦ��

Doug�Ժ���������������ĵ����������ǹ������ڷ����Ļ����Ͻ�����һ��ľ��������������ǵ��о��Ǹ��ؼ��İ�������Ϊ�����˼·(thread)��ʼʱ���͵��ʼ��б��Ŀ�ִ�г���֤����һ�����Կ������ƺ���һ��Windows��Ļ��������

����Nick FitzGerald��

��������ض�ľ����ɱ������û���ṩ�ܶ���Ϣ�����Ժ�IJ������ݿ�ļ�鷢�ֹ��ڸ�ľ��������ȱ����ϸ�ļ�֤�������������������Ե͵�����̬����2001�������¼��ʼ��б�������֮��ľ���ƺ�û�������ڵ�ע�⣬����һֱ�������δ������״̬��Ȼ�������Ƕ�����������Ȥ��Pete Schmitt�����

��2���� ����ѧ

2.1 �ɿػ���

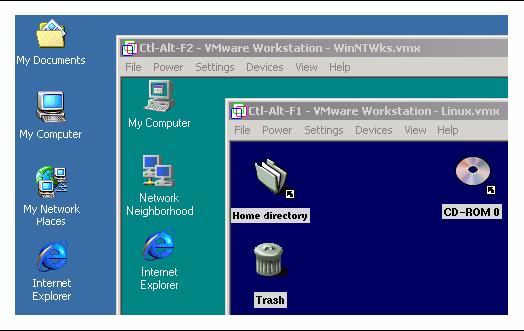

��������������ʦ����ʹ�����ġ�������Ŀɿ�ʵ���һ������Ա������γ���Ч�ʡ����ۺͿɿ����о����̡��������ѡ��ʹ��VMware��˾�������վ���������о�������VMware�����ṩӲ������������������ʵ�����������������������һ����һ�����Ͻ��в���ϵͳ����ȫ������װ��ʹ��VMware�����ö��ز���ϵͳͬʱ���У�����ÿ������������൱��һ̨PC������Ϊ����һ����ȫ�ġ�δ���ĵIJ���ϵͳ��һ��Ψһ�������ַ����һ�ײ���������Ӳ���豸����[VM1]

Ϊ�������ǵ�ʵ���һ���������ʹ�õ�һ̨500MHzϥ���͵�����20GB���̿ռ��256MB RAM������洢����������ϵͳ��Windows

2000 Professional�����������ǰ�װ��VMware������ͬ�����۵������͵��Ի������ṩ�����������������Ϊ�������ǵ�ʵ���Ҿ������������Я�������ǻ��Ǿ���ʹ��һ̨ϥ���͵��ԡ���Ϊ��Ϊ�о��ṩ���ֲ���ϵͳ��������VMware���洴�������������������ñ��Linux

7.0��Windows 98�ڶ����Windows

NT 4.0����վ�����

ͼ 2-1

ÿ����������ϵͳ�ܹ�������ز�����VMware��������ʹ��һ���������绥�����������������ȫ����������������棬��û��������ͨ�ⲿ���硣��ʹ��Windows 2000��Ϊ��������ϵͳ��ʱ��Ϊ��ʵ��������ܣ����DZ��밴��VMware֧����վ��ָʾ[VM2]���ֹ�����һ�����������ר��������(����װ��)����������ָ����һ��˽��RFC 1918��Χ�ڵ�һ��IP��ַ����ȷ�������������κ�һ�������������ͻ��[RFC1918]

��Ϊ����ר����������װ��һ���ݣ�VMwareҲ��װ��һ��DHCP����������ר��������������������IP��ַ��Ϊ��ȷ������������������ϥ���͵��Ե�����������룬���������������ϰ�װ��ZoneAlarm Pro�����������ṩһ�����ʵı����㣬�����κ����ݰ���ͼ�뿪ʵ���һ���ʱ�������档���������Ԥ����ʩ���ܹ���֤��������ȫ���롣����أ�VMware������Ӧ�ñ����ӵ��������磬����Ӧ��ʹ�����Ǽ��������������VMware����ͬ�����DZ���ġ�����ͼ2-2����˵����װ������ϥ���͵������������������ṹ��

ͼ 2-2

ʹ��VMware������������ϵͳ�ĺô�֮һ���ܹ�����ϵͳ�����ڴ�Լ�������ڻָ���ȫϵͳ��ÿ�����������ʹ��λ��VMware��VMs��Ŀ¼�е�һЩ�����ļ���ʵ�֡�������Щ��VMware������������������ļ��Ϳ��Ա����Ǹ�ϵͳ���ڷ���δ֪�Ķ�������ʱ���ر����ã���Ϊ��ʱ�����벡����ľ���������ܸ�Ⱦ����������Ҫ��ϵͳ�ָ���һ����֪״̬�����⣬����������ڸ����ù���ʦ�ǿ���ά��һ������ϵͳ�ڲ�ͬ�������ϵ�����ʵ����

������VMware�ṩ�߶ȸ��룬�ڿ�������ϵͳ����������֮����Ȼ��һЩ�����������ǣ�VMware�ṩ��VMware���������������DZ���װ��һ����������ϵ�ʱ���������û��ڿ�������ϵͳ����������֮���ƶ����ָ�롣���⣬���������������������������������������Ĵ�ȡ����Щ���ܴ�������������ã���������ϵͳ�ƺ�û�н������ǵ�����������ζ���п������һ������VMware��ʵ�����û���������һ���������������һ�����������ʵ����ijЩ����Ϸ�������ϵͳ��

2.2 ��Ϊģʽ

Ҫ�˽������������Ʒ���������в���䷽��֮һ����һ���ɿػ�����Ӽ��������Ϊ��ʼ������͵ذ�����ʵ���������иô����������о�����������Դ��ν����Լ������Ӧ���ֲ�ͬ������ǰ����������VMware��ʵ���һ�����������ʹ��һ����һ��Ļ�Ӹ�����ͬϵͳ�ϼ��Ӷ���������

�����ۺ�ʹ�ý��̡����̡�ע�����������ӹ������о���ij���ض������ϸ�ľ���Ļ�ʣ��Լ���������ϵͳ�����ӳ��ԡ������������������ϵ�ϵͳ��ͨʱ�������ܹ�ָ����ľ����ʵ���һ��������һ��������ȫ��������������ν��������ǾͿ���Ϊ��ľ���ظ����ػ�����

���Ƿ���Systernals�ṩ��������������ڼ�����ľ������Ϊʱ�dz����á��ر�أ�������Windows NT/9x�µ�Filemon�۲��ľ����ͼ�ڱ���ϵͳ�ϴ�ȡ��Щ�ļ�[SI1]��ͬ����Windows NT/9x�µ�Regmon�������ܹ�����ע�����صĶ�д����[SI2]�����⣬�ۼ�$69��TCPView proʵ�ù��������ǿ��Ի��ϵͳ������TCP��UDP���ӵ���ϸ�б���������Щ����˵��뽨�����ӵĽ�������[WI]

����ʹ����Winalysis�����������SFullerton.com��Ʒ[SF]�����ڼ���ľ����ɵ�ϵͳ�仯��Winalysis�����ǿ��Դ���һ��ԭϵͳ��״̬����������ľ�����к��ϵͳ״̬��Ƚϡ����Systernals�ļ��ӹ��ߣ�ʹ��Winalysis�����ǿ���ͨ�������Ե�ȷ����ľ�����ļ�ϵͳ��Ӱ�졣Windows 98/ME�µ�Winalysis�ۼ�ÿ����$25��Windows NT/2000�µ�ÿ����$35���ܹ����ֶ�ϵͳע������ļ�ϵͳ�ĸı䡣��һ�������õ��ʽ��Tripwire���[TR]��Winalysis�ṩ���ٵ�ϸ�ں��Ƚ��ԣ����������ĵͼ۸������ʹ�ã��������ǻ��ǰ�����Ϊһ�����õĸ��ӹ��ߡ�

�������������е�ʱ��ᴴ����ʱ�ļ����ڳ����˳�ǰɾ�����ǡ�������������£�Winalysis�����ܱ��漴����ʧ����ʱ�ļ��Ĵ��ڣ���Filemon���ᱨ���ļ���������ɾ�������Dz���ָ��ļ������ݡ�Ϊ��Ӧ�����ֿ����ԣ�����ʹ��Undeleteʵ�ù��ߣ��ɴ�Executive Software��˾���ۼ�Լ$45 [ES]��Undelete������һ��Recovery Bin���汾�ص�Windows����Դ����վ�����ܹ��������б�ɾ�����ļ�����������Щ����GUI����ɾ�����ļ�����д�����ĵ�ʱ��Undelete��ֻ��֧��Windows NT/2000�ģ����ź���

��������Snort����ʵ���������ϵ����������Ǹ���ѷַ���������������ϵͳ[SN]������Snort���͵��DZ������Զ�����������Ĺ���������ֻ���������ڽ�����̽(sniffing)����������й�����ͨ�ŵ�ϸ�ڣ�����ʹ�á�snort -v -d�����������ó��������������������߳�ģʽ���һ�ȡ���ݰ������ݾ��ɡ���ΪSnort����֧��Windows��UNIX����ϵͳ����������������û������Լ������ı�����־�Ϳ��ƣ�����������������粶�߳������Ǹ�ϲ��ʹ�û���Snort����̽����

VMware����һ����Ϊvmnetsniffer�Ĺ��ߣ���������������ϵͳ�����У���������ʾ���������֮�䡢�������������Ŀ���֮�������������������������ϸ���ʽ������˵���ó������ṩ����Ϣ��Χ��������֡�����ʹ�á�/ e���������У�vmnetsnifferҲ�����ʵ��ؼ�¼���ݰ��Ĵ�С��Դ��IP��MAC��ַ������Э�����͡��Լ�ARP��ICMP��Ϣ���͡���û��Snort���ṩ����Ϣ��ô�꾡����������Ҫ����ȱ�����ݰ������ݾ��ɡ�

�������������Ŀ�ģ�VMware����ʵ����������Ա������ǻ��ڼ������ģ���Ϊ�������ڻ��ӵ�����ӿ�ģʽʱ�������ϵ�ÿ���������ܹ��������е���������������������������������������ϵͳֻ�ܿ�����������������������ֻ��ʹ��vmnetsniffer���߲��ܴ����������Ͽ������е���������������Ϊ�˻������Ҫ�����ݰ�ϸ�ڣ�����������Linux��ʵ���һ���������Snort�������磬��������������ǿ��Կ������е���������������

2.3 �������

����ǰ�沿������������Ϊ���������ڶ����������ⲿ���棬�����뻷���Ľ�������û�������ǶԸó����ڲ��Ĺ������㹻���˽⡣��������ʹ��һ����������һ������������������̸�ľ���Ŀ�ִ���ļ�����Ϊ����û�а취��������Դ�����롣�������������������˽�ó���Ļ����ṹ������ʹ�õ����������������о�ľ���Ĺ�������������ȡ��������ʱ�ڴ����ݡ�

����ʹ��DataRescue��IDA Pro��������Ѹ�ľ������ϳɻ��ָ�IDA Pro����[DR1]�ܹ��ӹ�˾��վ��$299���ۼ۹����ڹ������֮ǰ����������������Ƶ������汾[DR2]�����������ʹ�ö�����֤���ڷ�������������ʮ�����õġ�DataRescueҲ�ṩIDA Pro�������[DR3]��ʵ�������Ǹ�������3.85B�汾��û�л���Windows��GUI�������Ƿ���ͼ�λ��û������Ƿdz����õģ���ֻ���ڸó�����µİ汾�в��С������ǵķ��������У�������Ҫ�������Dz���Ϥ�ĵĻ��ָ����ǻ�Ҫ������Ӣ�ض���ϵ�ṹ�����������ֲᡯ(the Intel Architecture Software Developer's Manual)[IN]��

��Ϊ�����һ���ͼ����ԣ�����ʹ��SoftICE�������Ը�ľ�������������������������SoftICE��һ��ǿ��ĵ�����[NM]������������Windows 9x/NT/2000��NuMega SoftICE Driver Suite����ɲ��֣���װ�ۼ�$999�������������������ʵ����ϵͳ�ĺ�̨��ҵ�����У�������ͬһ��ϵͳ������ľ�����Ӹ�ľ���ķ��������Systernals��ȡ��ϵͳ���á�ע������ã������˽�����������ṹ������֪�������ڿ���ȥ�ر���Ҫ�Ĵ����������SoftICE�ϵ㡣�ϵ�ʹ�����ǿ������ض��Ĺ�������֧���Զ����������������ص������Ը�ľ�������е�ÿһ��ָ�

SoftICEһ�������������ں�̨��ҵ�����У�ֱ�����¡�Ctrl-D����ϼ�������������ֱ��ij����һ����ǰ���õĶϵ�[C4N]������ͨ��ͨ���ṩһ��API��������ָ���ַ��Ϊ��������SoftICE������ִ�С�bpx���������öϵ㡣������SoftICE�е������Գ���[MT]����һ��F10��ǰ��һ���������ִ�к���������Ϊһ����������F8�����ÿһ��ָ����Ϊһ��������ִ�С����d������Ҳ�����ǵ��ʹ�õ�SoftICE����֮һ��ͨ��ֱ��ָ��һ���ر�ĵ�ַ�����ߴ�����ij���ض��Ĵ�����ֵָʾһ���洢��Ԫ������������ʾ������������ݡ�

������Windows NT 4.0��Windows 98ʵ���һ����ϰ�װ��SoftICE����������ǵ���SoftICE��VMware���������е��ȶ��ԡ����䵱SoftICE��������ʱ�����������ʱ�ᵱ���������������������Ǵ���Щ����������Ƴ�VMware��Ƶ����������װ16ɫ640x480ģʽ��Windows����VGA�������ֵ��������̾Ͳ������ˡ���Windows NT������ʹ�á�net start ntice�������ֹ�����SoftICE����Windows 98��������ͼ�ֹ�����SoftICEʱ���������⣬����������ϵͳ���������Զ�����SoftICE��

���ǵ�װ������һ�����õĹ����ǡ�Strings�������ڴ����UNIX�ַ��汾�п����ҵ��������ʵ�ù����ܹ��ӿ�ִ���ļ�������ȡ�ı��ַ��������������һ�������Ŀ�ĺͽṹ�������а����ġ������������ַ������ձ������ķ���������ȫ�б�Ҫ�̵��൱�࣬��Ȼ��Ҳ�Ͳ���ô��ȫ����Windows��ʵ�����ƹ��ܵij�����BinText����������Foundstone��ѷַ���[FS]����������UNIX�е���һѡ��BinText�����һ�������֧�ֶ��ָ�����ѡ�

���Ϊ���Զ���������йص�һЩС��������ʹ��Perl��Ϊ�ű����档���磬�����ܹ�ʹ��Perlʵ��һ���������̸��ݸ�ľ���Ļ����뽨�����Ƭ�ϵ�ģ�͡������UNIX�����汾�ڰ�����Perl�����Ҵ�ActiveState��˾������ѵõ�����Windowsƽ̨��Perl�汾������ַ��汾������ActivePerl��ǩ��[AS]

��3���� ������ľ���Ľṹ

3.1 ����ϵͳ����

�����ǵ�Windows NT 4.0ʵ���һ���������srvcp.exe���ľ��֮ǰ������������ӵ�е�ȫ�����ӹ��ߡ����ǰ� srvcp.exe����ļ����ڱ����ļ�ϵͳ������ѡ���λ���ϲ������иó����������ؽ����̨��ҵ�����ҳ��˰ѡ�srvcp.exe�����̼�������б�֮�⣬���۹۲첻�������κ��ж������ǿ��Կ���ͨ�����ӹ��߳����¼�����ġ���֮�йصĻ��Ȼ�����Ǵ�Լ��10����֮��ɱ�����srvcp.exe���̡����¼�ļ����ʾ������Ϊ���¼��ʼ��б��ϡ�δ֪ľ�������˼·(thread)�����۵���һ�£�������������ڡ�������Ϣ��С������������

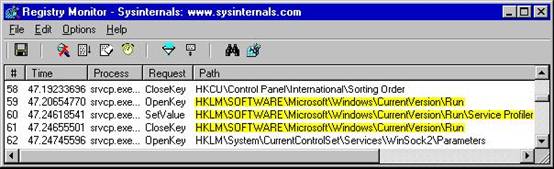

�ڸ�ľ����ɱ��֮������ʹ��Winalysisɨ��ϵͳ���ļ�ϵͳ��ע����ı仯���ó����ʾ���漰����Windows��ļ����ģ�����ȷָ����ֵ��srvcp.exe�����������ע���������HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Service Profiler�� ��������ʹ��ÿ��Windows����ʱϵͳ��������������ľ����ע�⣬��û��ָ����ľ������ȫ·���������ľ�����ٶ�srvcp.exe����(��������)path��ij��·���С����˵������û�����ո�ľ���ķֲ����ƣ��������Ѿ�����ϵͳ·������������srvcp.exe������pathĬ�ϵ�ij��Ŀ¼�����C:\WINNT�����ǵİ����У������ִ���ļ��Ա�����C:\Download�У�����û���µ��ļ�������������ν��ľ��������ϵͳ������������Filemon��־��Regmon��־֤ʵ��Winalysis�ĵ�������

����ͼ3-1����˵��Regmon��¼�¸�ľ����������ע�������(Ϊ��ͻ������������Ļ��ͼ���ֹ������йص���)������ʵ��֤ʵ��ľ��ÿһ������ʱ�������������ʹ�������Ѿ���������ע�⣬Regmon����ʾ��ע���������ֵ�CΪ�˻�������Ϣ�����DZ���ʹ��regedit.exe���߲鿴ע�������ʹ��Winalysis�Ƚ�ϵͳ״̬����Regmon��¼����ľ��Ҳ��ѯע�����\Services\WinSock2����Services\Tcp�������ǿ�ִ���ļ�����TCP/IP��������ͨ�ŵĵ��Ͷ�����

ͼ 3-1

������ͼ3-2��ʾ��Filemon�����ľ����ͼ��ȡC:\WINNT\System32\gus.ini�ļ����������ϵͳ��û���ҵ����ļ�����Windows NT���������ʹ�ô���Open��ѡ��ġ�IRP_MJ_CREATE�����ã����Ժ���Windows 98��Filemonֻ�ǰѸ������ʾΪ��Read������ʹû���ҵ�����ļ�����������ϵͳ�и�ľ������������С������Ժ����ǽ�����gus.ini�ļ��䵱ʲô��ɫ�����ң�Filemon����C:\WINNT\System32\crtdll.dll�Ĵ�ȡ���ԣ����DLL�ṩ����fopen��fclose��fscanf�Ⱥ������á����⣬��ľ����ȡmsafd.dll��wshtcpip.dll��rnr20.dll�����ľ���������ļ�������������������ʹ��Snort����������(domain name)�������̵�һ���֣�����һ�����ۡ�

ͼ 3-2

3.2 ͨ��Э��

������ijһ��ʵ���һ�����������ľ��֮ǰ��������Linux������Snort���߳�ģʽ�Լ�������ͨ�š���ΪVMware�������������Ƽ����������ԣ��������ϵͳ�ܹ�����ʵ���������ϴ��͵��������ݰ�������ͼ3-3����˵����������srvcp.exe��Windows NT����������һ����������(Domain Name Service, DNS)������������Windows NT������������VMware����ϵͳ172.16.198.1��ΪDNS����������������ϵͳ��û������DNS������������ͼ����irc.mcs.net������Filemon�������Ϊ��һ�£�Filemon��¼�˸�ľ��Ҫ�����������ļ�������

| Domain Name Resolution Request 03/16-06:19:46.414790

172.16.198.131:1046 -> 172.16.198.1:53 UDP TTL:128 TOS:0x0

ID:4354 IpLen:20 DgmLen:57 Len: 37 00

01 01 00 00 01 00 00 00 00 00 00 03 69 72 63 .............irc 03

6D 63 73 03 6E 65 74 00 00 01 00 01 .mcs.net..... |

ͼ 3-3

���Dz�Ը��ʵ���������ϼ���һ��DNS����������������һ����Ŀ���ܸ�Ⱦ�����������ļ���ʹ֮����irc.mcs.netΪ172.16.198.129��������ò����Ŀ�����ض���ľ���������ǿ����µ�һ�����������Ա����ǿ��Թ۲�ó����������ڽ������ֵ����ϵͳ�����ӵ����ʡ�������ʵ���һ����²���DNS��¼�Ƚ��鷳����һ��ľ������Ӳ����һ��IP��ַ�Ž��������棬���DZ������ñ��ص�·��ѡ�����������������ض������������ǵ�ϵͳ��

������ͼ3-4��ʾ����ľ���������ӵ�����Ϊ��irc.mcs.net���Ǹ�ϵͳ��6667�˿ڡ��ⲻ��֣���Ϊ�˿�6667ͨ������IRCͨ�ţ�����irc.mcs.net���������ֺ�������һ�£�����һ�����õ�EFnet��IRC��������ע�⣬��Ϊ���ǵķ�����û���ڶ˿�6667�ϼ������������ǵķ�������һ��RST���ݰ���Ӧ��ľ���������ӵ�SYN���ݰ���

| Failed IRC Connection Attempt 03/16-06:44:10.522728

172.16.198.131:1060 -> 172.16.198.129:6667 TCP TTL:128 TOS:0x0

ID:47106 IpLen:20 DgmLen:44 DF ******S* Seq: 0x2D492

Ack: 0x0 Win: 0x2000 TcpLen: 24 TCP Options (1) => MSS: 1460 03/16-6:44:10.536857

172.16.198.129:6667 -> 172.16.198.131:1060 TCP TTL:255 TOS:0x0

ID:3 IpLen:20 DgmLen:40 ***A*R**

Seq: 0x0 Ack: 0x2D493 Win: 0x0 TcpLen: 20 |

ͼ 3-4

Ϊ����Ӧ�۲쵽����Ϊ��������Linux����172.16.198.129�ϰ�װ������ircd-hybrid����[IS]����ľ���ṩIRC�����ٴ�������ľ���������ܹ�������������IRC�������ĻỰ��������ͼ3-5��ʾ����ľ����ͼʹ���dzơ�mikey����¼��IRCƵ����#daFuck�����������JOIN������ǰ��ľ�����ʮ�����Ʊ�ʾ��0A��������ַ���ʾ���С�

| Successful IRC Connection 03/16-07:59:47.630767

172.16.198.131:1030 -> 172.16.198.129:6667 TCP TTL:128 TOS:0x0

ID:18433 IpLen:20 DgmLen:102 DF ***AP*** Seq: 0x11B0D

Ack: 0xB1B0E8B2 Win: 0x2238 TcpLen: 20 4E 49 43 4B 20 20 55 79 58 63 20 55 79 58 63 20 55 79 58 63 20 UyXc UyXc UyXc. |

ͼ 3-5

��ľ�����ӵ�IRC�ķ�ʽ���е㲻ͬ�������ڱ��ġ�������Ϣ��С���������۵���Щ���档���䣬Jeremy���棬���Ǹ�Ƶ���ϸ�ľ������ʵ�����ǡ�Im trojaned��������������������ʵ���ֱ�����Ϊ��fight me, pussy����������ʵ������Щ���ֶ���ʾ���ã������п����������ڿ������Ǹó����һ������汾�����⣬Doug�۲쵽��ľ�����롰#mikag��Ƶ���������������Doug��Ƶ�����֡�#mikag�������ǵ��dzơ�mikey��֮�������ij����ϵ���������ǵ���Ʒ����һ����ͬƵ�����ڱ����н����������ۣ��Ժ�ķ�����Ƶ�����ֺ�gus.ini�ļ�������֮�佨��һ����ϵ��

�Ӹ�ľ������IRC���������һЩ���ݰ����У�����ע��ӷ����������и�ľ���Ĺ���վ������һ��ʶ������ʶ����Ƶ��͵ر�UNIXϵͳ������ȡ��ʼ��TCP���ӵ��û����֡����ܸ�Ⱦ���������е�TCPView���棬��ľ�����ڼ������͵ر�ʶ�����ʹ�õ�TCP�˿�113������ͼ3-6����ʾ�ó����ʶ����Ӧ�����������֮��ľ����¼��IRC�������ڣ������ǵ�IRC�����������С�/who #daFuck������õ����»�Ӧ��

��#daFuck mikey H@

CaTiRk@172.16.198.131 (fight me, pussy)��

| Trojan��s Ident Response 03/16-07:59:47.701560

172.16.198.131:113 -> 172.16.198.129:1078 TCP TTL:128 TOS:0x0

ID:18945 IpLen:20 DgmLen:78 DF ***AP*** Seq: 0x11B21

Ack: 0xB1EAA1B9 Win: 0x222B TcpLen: 20 31

30 33 30 20 45

52 49 44 20 54

69 52 6B 0D |

ͼ 3-6

��ľ���ڽ���ʶ���ܣ����п�����Ϊ�������IRC���������ӵijɹ������ԣ���Ϊ����IRC��������������Щ����ͨ��ʶ�����ȷ�����ݵ����ӡ�һ����ľ���ش���ʶ��������ֹͣ��TCP�˿�113������������Ϊ���ӱܶ˿�ɨ������Զ�̼�⣬�Լ�����������������ظ�������ľ������������α�����ʽ�����û�������ʶ������ύ�����磬���ɵ����������С�MdSxJy������HsSdLhG������IyKw������FgX���͡�Ce����������Ҫ��Ƶ��֮��ľ���Դ�Լÿ3���ӵļ�������ط�����NICK mikey�����������ͼ3-7����ʾ��(Ϊ�˱�ʾ�����ͼ��û�а�������IRC�������Ķ�Ӧ��ACK���ݰ�)��

| Trojan��s Nickname Requests 03/16-09:01:30.651137

172.16.198.131:1030 -> 172.16.198.129:6667 TCP TTL:128 TOS:0x0

ID:21761 IpLen:20 DgmLen:51 DF ***AP*** Seq: 0x11B79

Ack: 0xB1B0EE89 Win: 0x2238 TcpLen: 20 4E

49 43 4B 20 6D 69 6B 65 79 03/16-09:01:33.818259

172.16.198.131:1030 -> 172.16.198.129:6667 TCP TTL:128 TOS:0x0

ID:22017 IpLen:20 DgmLen:51 DF ***AP*** Seq: 0x11B84

Ack: 0xB1B0EE89 Win: 0x2238 TcpLen: 20 4E

49 43 4B 20 6D 69 6B 65 79 |

ͼ 3-7

һ����ľ������IRCƵ�������������ӣ�����ǵȴ����IJ����߾��ɽ�̸�Ự�����������Щͨ�ŵ����ʽ��ڱ��ĵġ����������С���н�һ�����ۡ��ó���Ҳ����IRCЭ��������������ԡ�PING��-��PONG����Ϣ������������ȷ��IRC�ͻ����ǻ�ġ�

������һ��ʵ����ͬʱ������ľ������ʵ����һ����Windows NTʵ���һ��������У�����һ����Windows 98ϵͳ�����С����ӵ�IRC�������ĵ�һ��ʵ������dzơ�mikey����Ȼ�������ڶ���ʵ�����ӵ�ʱ����û�б�����ʹ����ͬ�����֣���ΪIRCЭ��Ҫ������ͬ��IRC�������dz���Ψһ�ġ�������ͼ3-8ʾ��������ʹ��ľ����α�����ʽΪ�Լ�����һ����ͬ���dzơ�(�����������ټ�¼���irc.ticklabs.com��������������Ƿ����Linuxʵ���һ�����������)������������£���ľ��������ʵ��������ͨ��ÿ��3�뷢����NICK mikey��������ͼ�����ͬ���dzơ�

| Nickname Conflict Resolution 03/16-09:19:48.633843

172.16.198.129:6667 -> 172.16.198.130:1025 TCP TTL:64 TOS:0x0 ID:233

IpLen:20 DgmLen:147 DF ***AP*** Seq: 0x3FCD1E87

Ack: 0x 6D

20 34 33 33 20 69

63 6B 6E 61 6D 65 20 69 73 20 61 64

79 20 69 6E 20 75 73 65 2E 0D 2E 74 69 63 6B 31 20 65 72 20 66 69 72 73

74 2E 0D 03/16-09:19:48.651467

172.16.198.130:1025 -> 172.16.198.129:6667 TCP TTL:128 TOS:0x0

ID:7936 IpLen:20 DgmLen:61 DF ***AP*** Seq: 0x 4E

49 43 4B 20 59 76 46

75 63 6B |

ͼ 3-8

��ľ���ƺ������ȷ�����ٶ��ʵ��֮һ���С�mikey��������֡�������и����ֵ��Ǹ�ľ��ʵ����IRC�������Ͽ����ӣ��������һ��ʵ��������3�����ڻ�ȡ������֡���ľ������������ʵ��Խ�࣬���ǵ��б����ڡ�mikey��֮���Ŀ����Ծ�Խ��Doug Kahler������������ϵ��e-mail�н��飬��ľ����Ŀ��֮һ������Ϊ���IJ����߱����dzƻ�����ֹ���˵õ��������ܸó���������ܹ�ͨ��IRC��Ϣ����ͨ�š������ľ���ͷ���������Ա��Ǹ��˿��ܻ������

������һ��ʵ����ԣ�������һ��DZ�ڹ����ߺ�ľ�����ʵ��֮��ͨ�ŵ����ʡ�IRC���������Ŀ���һ��Ⱥ�ֲ�ʽ����������һ�����õ�Ƶ�������Ǹ�ľ������srvcp.exe�������˲²���зֲ�ʽ�ܾ�����������ԭ��֮һ��ͨ����IRCƵ���Ϸ���һ����һ����������ܹ����ľ�����ʵ��ͨ�ţ��ɸ÷���������ת����Ϣ��������������ľ����IRCͨ�ŵ��������ʹ�ú����ݹ�����Դ�����⣬IRC�ṩͨ��˽����Ϣ�������ľ��ÿ��ʵ����ͨ��������

ʵ��һ�Զ��һ��һ��IRC��Ϣ����ʹ���²�IRCЭ��ġ�PRIVMSG�����������ͼ3-9��ʾ����(Ϊ�˱�ʾ��������ǴӸ��ټ�¼��ɾ�������ݰ�)����ʼ�������ݰ�Я��һ����Ϣ���������е�Ƶ���������������������ϢֻҪ��IRC�ͻ�����ʾ�������롰hi

all�������ǵ��dzƱ�����Ϊ��attacker�������ǵ���ʵ�����ǡ�lzeltser�����������Ǵӡ�127.0.

| Relaying Messages to IRC Clients 03/16-09:43:15.650781

172.16.198.129:6667 -> 172.16.198.130:1025 TCP TTL:64 TOS:0x0 ID:962

IpLen:20 DgmLen:94 DF ***AP*** Seq: 0x 65

72 40 31 32 37 2E 30 2E 30 2E 31 20 50 52 49 er@127.0.0.1 PRI 56

4D 53 47 20 23 64 61 46 75 63 6B 20 20

61 03/16-09:43:15.651144

172.16.198.129:6667 -> 172.16.198.131:1030 TCP TTL:64 TOS:0x0 ID:963

IpLen:20 DgmLen:94 DF ***AP*** Seq: 0x3498DF73

Ack: 0xFF37 Win: 0x7D78 TcpLen: 20 65

72 40 31 32 37 2E 30 2E 30 2E 31 20 50 52 49 er@127.0.0.1 PRI 56

4D 53 47 20 23 64 61 46 75 63 6B 20 20

61 03/16-09:43:49.946018

172.16.198.129:6667 -> 172.16.198.131:1030 TCP TTL:64 TOS:0x0 ID:989

IpLen:20 DgmLen:98 DF ***AP*** Seq: 0x3498DFE1

Ack: 0xFFB0 Win: 0x7D78 TcpLen: 20 65

72 40 31 32 37 2E 30 2E 30 2E 31 20 50 52 49 er@127.0.0.1 PRI 56

4D 53 47 20 6D 69 6B 65 79 20 20

66 |

ͼ 3-9

����ǰ��˵������ľ����ͼ���������ϵͳĿ¼��gus.ini�ļ��������ǰ�gus.ini�ļ��Ž�ϵͳĿ¼�ڵ�ʱ��Filemon��ʾ��ľ���ɹ��ش����ļ���ʹ����������Linuxʵ���һ����ϵ�Snort�������ܹ��۲쵽��ľ���������ӵ�IRC�������ϵ�TCP�˿�6666��������ǰʹ�õ�TCP�˿�6667����Ϊ���ǵķ�����û��������˿��ϼ���������������ӳ���ʧ�ܡ�������ͼ3-10��ʾ�����ǹ۲쵽��ľ������Խ���һЩIRC���������������֡�(Ϊ�˱�ʾ��������ǴӸ��ټ�¼��ɾ��TCP�������ݰ�)����ľ���������Խ�������һЩ�ƺ���IRC�йص�������ֱ������ɱ���ý��̡�

| Resolving IRC Server Names 03/16-10:29:11.319877

172.16.198.131:1040 -> 172.16.198.1:53 UDP TTL:128 TOS:0x0

ID:63756 IpLen:20 DgmLen:61 Len: 41 00

01 01 00 00 01 00 00 00 00 00 00 05 65 66 6E .............efn 65

74 02 63 73 03 68 75 74 02 66 69 00 00 01 00 et.cs.hut.fi.... 01 . 03/16-10:29:44.423230

172.16.198.131:1042 -> 172.16.198.1:53 UDP TTL:128 TOS:0x0

ID:1037 IpLen:20 DgmLen:63 Len: 43 00

03 01 00 00 01 00 00 00 00 00 00 05 65 66 6E .............efn 65

74 05 64 65 6D 01 00 01 ... 03/16-10:30:15.667072

172.16.198.131:1044 -> 172.16.198.1:53 UDP TTL:128 TOS:0x0

ID:3341 IpLen:20 DgmLen:64 Len: 44 00

05 01 00 00 01 00 00 00 00 00 00 03 69 72 63 .............irc 00

01 00 01 .... |

ͼ 3-10

Ϊ����Ӧ�۲쵽����Ϊ�����������ǵķ�����������IRC����(daemon)�Լ���TCP�˿�6666��һ����ľ��������������Snort��־��ʾ�ó������ӵ�IRC������TCP�˿�6666��Ȼ����������ͼ3-11ʾ������ľ������ʹ�ü���soup������Ƶ����#mikag�������ǻ�������ʹ��ľ������gus.ini������ʹ����һ����ͬ��Ƶ�����֣�����û���ṩƵ������(��IRC���������ʱ���������ƶ�һ��Ƶ���Ĵ�ȡ)����ʵ�ϣ���ľ�����ڵ���Ϊ��Doug����Ĺ۲�����������ڱ��ĵġ�������Ϣ��С����������������

| Connecting to a Different IRC Channel 03/16-11:07:12.816149

172.16.198.131:1032 -> 172.16.198.129:6666 TCP TTL:128 TOS:0x0

ID:34304 IpLen:20 DgmLen:112 DF ***AP*** Seq: 0xF 4E 49 43 4B 20 20 49 66 66 20

70 75 73 73 79 61

67 20 73 |

ͼ 3-11

3.3 �������

�ڻ�����������srvcp.exe���ľ�������Ϣ��ʱ������żȻ����Joe Abrams��һƪ���£������������˸�ľ��ij�����ֵļ�������Ρ�Joeָ���ڸ�ľ����ִ���ļ���Ƕ�����������ַ�������������һ�����ܷ�������Щ�ַ�������һ���������(XOR)���㷨���ܵ�[JA1]����Ȼ���������ľ���汾�Ŀ�ִ���ļ���û�з��ָ����ᵽ�Ĵ��ַ���������Joe���ܵ��ַ�������һ���ı�ֵ���Ե��ǡ�gus.ini���������и����ܺ�ֵΪ��joeblow��������˵��Joe��ľ���汾�뱾�ġ�������Ϣ����ʩ���ر����ᵽ���Ǹ����ơ�

Ϊ��Ū������㷨���Ա���Խ��������ǵ�srvcp.exe������Ƕ����ַ��������ǰ������ִ���ļ�װ��IDA Pro���������(����������ĸó���ķ������룬����http://www.zeltser.com�ϲ鿴���Ƿ���������������Adobe Acrobat��ӡ���)����ѭJoe�ķ��������������ַ�����nhl*pwf��������˵���ǡ�gus.ini���ļ���ֵ����������������һ������Σ�������ͼ3-12����ʾ����������иó����ذ�һ�������Ѽ��ܵ��ַ�������ջ�����ҵ�����ͬ�����̣��ⰵʾ��sub_

| Probable Calls to String Decryption Routine .text:0040141D

push offset aNhlPwf ; "nhl*pwf" .text:00401422

call sub_ .text:00401427 push offset aAhkl ; "|ahkli" .text: .text:00401431 push offset aWtwgr ; "wtwgr" .text:00401436 call sub_ .text:0040143B push offset aCdkk ; "|cdkk" .text:00401440 call sub_ .text:00401445 push offset aMfqece ; "mfqEce" .text: |

ͼ 3-12

��ѭJoe�Խ��ܹ��̵ķ�������IDA

Pro�в鿴���Ļ���룬���ǿ��Դ���һ������Perl��������ģ�¸�ľ���������Ӧ���֡����������IDA

Pro�б���ʾΪ��sub_

Decrypting Embedded Strings sub decryptEmbeddedString

{ my($encrypted) = @_; my(@encrypted) = split(//, $encrypted); my($length) = $#encrypted; my($plain) = ""; my($counter); for ($counter=0; $counter<=$length;

$counter++) { $plain .= chr(ord($encrypted[$length-$counter])

^ ($counter+1)); } return($plain); } |

ͼ 3-13

Ҫ���Ƕ���ַ������������ģ��䷽��֮һ�ǵ�������Perl���̴���ÿһ����Ҫ�����ó���sub_

| Embedded Strings Decrypted |

|

| Encrypted Value |

Decrypted Value |

| nhl*pwf |

gus.ini |

| |ahkl |

mikey |

| Wtwgr |

Setpr |

| |cdkk |

Jiggy |

| mfqEce |

daFuck |

| ~h`PmfqEce |

daFuckWhat |

| v}~y{*%mj&qldkg |

fight

me, pussy |

| og&teh*`ph |

irc.mcs.ne |

| O_ATU@VDE@ |

AGGRESSIVE |

| 5|3u1v/k-h+i)j'g%JLQH |

ISON a b c d e f g h |

ͼ 3-14

���ǽ��ܵ�Ƕ���ַ�����Щ�Ѿ������ǵķ����м���������ǰ���½������۹����ر�أ���gus.ini�����ļ�������ľ���������������������ʼ�������ļ��ı���ijЩ�������Ϊ����mikey���ַ������������ӵ�һ��IRC������ʱʹ�õ��dzơ���daFuck���ַ�������ǰ��#�����Ǹ�ľ�����μӵ�IRCƵ�������֡���fight me, pussy���ַ��������ľ����IRC�������������е�IRC�û���ʵ�������ԡ����irc.mcs.ne���������ϡ�t���ַ������Ǹ�ľ���������ӵ�IRC���������������֣�Ƕ���ַ���ȱʧ���һ���ַ��������������ǵ��ַ�����������ȫ��ȡ���������Ƿ�����gus.ini�ļ�������֮�������ַ�������;��ø����һ�㡣

���ǵõ����Ǹ�gus.ini�ļ���������ʹ�õļ����㷨�ƺ���Ƕ��srvcp.exe���ַ���ʹ�õļ����㷨��һ�����������ǵĹ۲죬���Dz²��ľ��������ʱ�ڼ��������ļ���Ϊ���������ļ�������������������ܹ��̡���IDA Pro�в鿴��ľ���Ļ���룬���Ƿ����˼���fopen�������ã������͵���������ȡ�����ϵ��ļ�������ֻ��һ�����ñ�ָ����r�����ԣ���ֻ��ģʽ��һ���ļ���������ͼ3-15��ʾ�����dz���������ĵ�һ��fopen���ã������ʵ�����ǰ���۹���Filemon��־����ʾ�������dz��Զ�gus.ini�ļ����ڵ���fopen֮ǰ��ջ�ġ�arg_0��������ʾ��Ҫ���ļ�������������Ӧ���ǡ�gus.ini����

| Opening gus.ini File .text:00403662

push offset aR ; "r" .text:00403667 push [ebp+arg_0] .text: |

ͼ 3-15

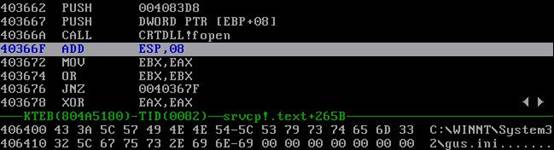

Ϊ��ȷ�����Ƕ���gus.ini�ļ���α�����������ȷ�ģ�����ʹ��SoftICE�����������ʱ��ʲôʱ��fopen�����á�ʵ�����£�����SoftICE��Ȼ��Ctrl-D������SoftICE�����С���������ʾ�����������롰bpx CRTDLL!fopen�������fopen���������ô����öϵ㡣Ȼ�������������������롰x�������SoftICE���ں�̨��ҵ����������srvcp.exe��ִ���ļ�����1�������ң�SoftICE������һ����fopen�ĵ��ö����жϸó�������У������Ǵ���SoftICE�����С�Ȼ�������á�F10������������һЩ���ָ���fopen�������ء�����ͼ3-16��ʾ����ľ����ִ�����ĵ�һ��fopen���ò���ʱSoftICE��Ļһ���֡�����ʹ�á�d *(EBP+08)��������ʾfopen��һ���������ڴ����ݣ�������������һ�������ǡ�C:\WINNT\System32\gus.ini����

ͼ 3-16

��IDA Pro�в鿴��ľ���Ļ���룬���ǿ���Ψһ��һ����fscanf�����ĵ��ô��в�����%[^\n]\n����������ͼ3-17��ʾ�����Ǵ��ļ�����һ�����еķ�ʽ֮һ��Ҳ�Ǹ�ľ�����ж�gus.ini�ļ��ķ����������ڳ�����̽�������������ִ���ļ�ʹ�á�jnz loc_4036B

| .text:00403738 push eax .text:00403739

push offset asc_4083D1 ; "%[^\n]\n" .text:0040373E push ebx .text: .text:00403744 add esp, 0Ch .text:00403747 cmp eax, 0FFFFFFFFh .text: |

ͼ 3-17

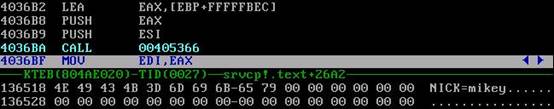

�ó�����4036B2ƫ�ƺ��漸���������%[^=]=%[^����������sscanf������ͨ�����������ַ��������ִ�ģʽ������ʾ���͵�.ini�ļ���ʽ����������ѭ��PARAMNAME=value������Լ������Ϊ���ܵ�gus.ini�ļ�û����ѭ����.ini�ļ���ʽ����û���õȺŷֿ��������ֺ���ֵ�����Ըó���һ�����ڵ���sscanf֮ǰ�����ļ���ÿһ�С�������ͼ3-18��ʾ����ʹ��fscanf���ж��벢ʹ��sscanf������֮��Ψһ�����õ�������sub_405366���������ǽ������̡�

| Parsing gus.ini Lines .text:004036B2 lea eax, [ebp+var_414] .text:004036B8 push eax .text:004036B9 push esi .text:004036BA

call sub_405366 .text:004036BF mov edi, eax .text: .text: .text: .text:004036CB push eax .text:004036CC

push offset asc_ .text:004036D1 push edi .text:004036D2

call sscanf |

ͼ 3-18

Ϊ�˵����ڽ������̱�����ʱ��ľ��������ʱ������������������srvcp.exe���̣���SoftICE����ǰ���ᵽ��CRTDLL!fopen�ϵ㡣һ��SoftICE���ص����ã����Ǿ���SoftICE���������롰bpx 4036BA��������ƫ��4036BA������һ���ϵ㣬����sub_405366�����õĵط���Ȼ������ʹ�á�x��ָ���SoftICE���ں�̨��ҵ�����ȴ�ֱ�������������ǵĶϵ����жϸ�ľ�������õڶ��ϵ�֮ǰ�ȴ���һ��fopen���ã�����Ϊ����SoftICE���ո�ľ������ʱջΪsub_405366���õ����ƫ�Ƽ������ƫ�ơ�

�ڸó�����ý�������֮ǰ����״̬������ͼ3-19����ʾ����SoftICE��Ļ����������ǹ۲쵽�����ִ���ļ��ڵ���sub_405366֮ǰ��������ֵ����ջ�������ǰIDA

Pro�м�����һ����EAX�Ĵ���ָ����ڴ浥Ԫ�е���ֵ�ǡ�JexO215WuK60H7HgI.j11vh

ͼ 3-19

������SoftICE���á�F10�����ø�ľ��ִ��sub_405366���ã�֮�������ٲ鿴EAX�Ĵ��������Ĵ洢�����ݡ�������ͼ3-20��ʾ������ڴ浥Ԫ������NICK=mikey�����ƺ��Ǹ�ľ������gus.ini�ó���һ���ѽ������ġ�

ͼ 3-20

gus.ini�е������о�������̴���������֤ʵ����sub_405366�����е�ȷ�����ļ����ܡ�����Ҳ�ܹ�ͨ������EAX�Ĵ���ָ��Ĵ洢�����ݣ��ڵ��ý�������֮����gus.ini�ļ����ѽ������ģ�������Ҫ֪��ʵ�ʵĽ����㷨�����ܺ�gus.ini�ļ������ݼ�������ͼ3-21�С�Ϊ�˸�����������Ǿ������ļ������ݡ�

| Decrypted gus.ini File NICK=mikey MODE=AGGRESSIVE SETCOMMAND=setpr COMMAND=fuckedup CHANNEL=mikag soup SOUPCHANNEL=alphasoup

ah SERVER0=irc.mcs.net:6666 SERVER1=efnet.cs.hut.fi:6666 SERVER2=efnet.demon.co.uk:6666 SERVER3=irc.concentric.net:6666 SERVER4=irc.etsmtl.ca:6666 SERVER5=irc.fasti.net:6666 ...

cut for brevity ... |

ͼ 3-21

gus.ini�������ƺ�Ҫ�����ڱ���ʱ��Ƕ��srvcp.exe�ڵ�ȱʡֵ������ļ��Ľ����뱾�����ṩ������ֵ֮��Ҳ�ṩ�������֣���Ϊ�����˽���ǰ�������ַ�������;�ṩ���й������������Ѿ�֪����NICK���������������ӵ�IRC������ʱʹ�õ��dzơ���Ȼ���ǵ�gus.ini�ļ��������������Ϊ��mikey�������Ǹ�ľ���IJ������ƺ��ܹ�ͨ������gus.ini�ļ������ݰ�������Ϊһ������ֵ����CHANNEL�����������ľ���μ�Ƶ�������֡����ǵ�gus.ini���Ǹó����ڽ���Ƶ�����֣�����������ǰ�۲쵽����Ϊ��һ�¡�����ļ�Ҳ����ľ���ṩ�������б��Ͷ˿���Ŀ��������һ��IRC�����ʱ�ó���ʹ�����ǣ���Щֵ����ȱʡֵ----��irc.mcs.net�ϵĶ˿�6667�����ǵ�gus.ini�ļ�������34�������ķ�����������Դ�http://www.zeltser.com/��������ļ��Ľ����뱾����Щ����������۲쵽��DNS����������һ�£��ڱ��ġ�ͨ��Э�顯С�������۹���

�ݲ��������жϣ���ľ���ܹ�����һ�����Ƶ����������gus.ini�С�SOUPCHANNEL�����������ˡ����������ֵ�롰CHANNEL��������������Ǹ�ֵ��ͨ��һ�������Ӵ���soup��������ϵ���ڽ���Ƶ�����֡�daFuck���;��С�daFuckWhat��ֵ��δ֪�ڽ�����Ҳ��ͨ��һ�������Ӵ������������ⰵʾ��daFuckWhat�����ڽ������Ƶ�����֡���д�����ĵ�ʱ�����ǻ�������������Ƶ����ʹ��ϸ�ڡ�

��gus.ini�С�SETCOMMAND�����������ֵƥ�������ִ���ļ���Ƕ��ġ�setpr���ַ��������ƺ���һ���ؼ���----��IRC����֤��ľ����ʹ�õĻ��������˵�õ�Joe Abrams������֧�֣�����������ľ���汾��Ƕ���ֵ�����ǵIJ�ͬ[JA2]��Joe�����ľ�������ɸ����ʲ�Σ�������������ľ���ĵڶ�����������gus.ini�еġ�COMMAND�������趨����ֵΪ��fuckedup����������Ϊ��Ӧ���������Ƕ��ȱʡֵ�ǡ�jiggy������ע�����Dz�һ����

��MODE��������gus.ini�ļ��б�����Ϊ��AGGRESSIVE�����ڱ���д����ʱ�����Ϳ�ִ���ļ��м���ֵ����;����δ֪�ġ��������һ�����Ƹ�ľ������ǿ�ȵķ�ʽ�����߲���������IRCƵ������������Ϊ�����Ǽٶ�������������ֵ�ǡ�PASSIVE������Ϊ�ڿ�ִ���ļ���������ֵ������������ʽ���塢��ջ�����ǽ����ŵġ��ó���Ƚ���Щֵ�������뱾���ڽ�����ε�һ��������������DZȽϡ�MODE���������ѽ���ֵ��ij��ֵ֪�Ĺ��̣����ҿ��ܻ�ݴ��ж���

Ϊ����ͼ�˽���������gus.ini�ļ����е��Ǹ��㷨�����ǽ�ע����ת���Ǵ��ݸ��������̵ĵڶ�������������ַ���������Ϊ��EcbJer8\0dx.CJVJsAlmIZ���������ڽ��ܹ������ƺ�����һ����ʹ�ã�������û���ڿ�ִ���ļ�����Ϊ�����ַ���Ƕ�롣���Ƿ��֣���������洢Ϊһ���ַ����ϣ���ջ�д�λ��

| Fragment of Embedded Decryption Key ... cut for brevity

... .data:00408110

db 6Dh ; m .data:00408111 db 0

; .data:00408112 db 0

; .data:00408113 db 0

; .data:00408114

db 49h ; I .data:00408115 db 0

; .data:00408116 db 0

; .data:00408117 db 0

; .data:00408118

db 5Ah ; Z .data:00408119 db 0

; .data: .data:0040811B db 0

; .data: .data:0040811D db 0

; .data:0040811E db 0

; .data: |

ͼ 3-22

ע�⣬ÿ����Ч�ַ����3��null�ַ�����������ľ���Ѽ���ϳ�һ����һ�ַ�����ʵʩ�Ĵ��������ͼ3-23����ʾ���ó�������������ַ����벢���ڴ��������ֽ��������ǡ�

| Assembling the Decryption Key .text:00403698 mov edx, dword_ .text: .text: .text: .text: .text: |

ͼ 3-23

Ϊ���˽������㷨�����dz��Ե������Ը�ľ���Ľ������̡���Ȼʱ��Լ����ֹ�������������̣����������ܹ��˽�������̵�һЩDZ��ԭ����Ϊ���ܹ��̵�һ���ݣ��ó���ʹ��null�ַ���Ϊ�ָ����������ļ��ֳ������ַ��������Ǹ���ó���Ĺ���������������������ĵ�һ���ֿ�����EcbJer8�� ----ÿ���ַ�ԭʼֵ��7��ʵ����������Ļ���������ͼ3-24����ʾ���������Ƭ�ϵĽ���ǣ��������������ݱ�ת���ɡ�LjiQly?Ck�������ŵ�һ�����ɴ�ӡ�ַ�ʮ��������ֵ��ʾΪ

| Mutating the Decryption Subkey .text:00405401 mov eax,

edi .text:00405403 add eax,

[ebp+var_C] .text:00405406

add byte ptr [eax], 7 .text:00405409 inc edi .text: .text:0040540D lea ecx,

[eax] .text: .text:00405412 inc eax .text:00405413 cmp byte

ptr [ecx+eax], 0 .text:00405417 jnz short

loc_405412 .text:00405419 cmp edi,

eax .text:0040541B

jb short loc_405401 |

ͼ 3-24

���ǻ�ע���ľ�������˺ܶ�Ƕ�뵽��ִ���ļ�������ַ�ֵ�����ڴ��и�ľ����ƫ��4086CC����ʼ�����DZ˴˽������ų�һ�С��ڱ����Ǹ�����ǰ֮�ã�����ƫ��405435����������sub_404E78��ִ���������ʱ������е����Ը��棬��������ʧȥ�����������ټ���������Ȥ�����ǵIJ��裬���������õ�ƫ�ƴ�����һ���ϵ㲢�ҵ�������������롣(����ʵ�ְ취�����ǣ�������SoftICE��ʹ�á�bpx CRTDLL!fopen��������fopen�������жϣ�Ȼ������Ҫ��ƫ�ƴ�����������һ�¶ϵ㣬���硰bpx 405435��)��

�ڽ�������֮��������������ǻ���̫����������ܹ��̼������У�ѭ�����������п�ͷ���ֵ�һ���ַ��Ӽ����Ҵ�ƫ��405473����������sub_

��Joe Abrams˵��ͨ��IRC������ľ��������Ҳ��ʹ�����Ƶļ��ܼ��������ܡ�������뱻�ʵ��ؼ��ܣ��ó�����ܽ������ǡ�Joe�۲쵽�ڸ�ľ����IRCƵ���ϱ�ʹ�õ�һЩ�������ͨ���ط���Щ������ܹ���һ������ʽ�������Ǹ��汾��ľ�������ӱ������������������gus.ini�ļ����㷨���������ľ��ʵ����ص��������ԡ�

Ϊ��һ���ʵ����������ܱ���ľ�����֣���ÿ��ͨ�ų����У����������Ҫ������һ���ʵ��Ŀ�����Ϊǰ������ζ�ţ���ͼ���Ƹ�ľ���IJ�������Ҫ�ԡ�password command��(����+����)��ʽ������Ϣ��IRCƵ������������ǰ�����۵ģ��ó���������������Ӳ����Ŀ����Щ�������ʹ��gus.ini�ļ��еġ�SETCOMMAND���͡�COMMAND���������ǣ���������������ṩ��ͬ�ķ��ʲ�Ρ�

��Joe�����ı���������������������ʹ�����Լ����㷨�ʵ��ؼ��ܡ�����㷨ͨ��������ͼ���Ƹó��������IP��ַ��������ľ�������ܵ��طŹ�����Joe�����ı����������˿�����ܹ��̣�����ָ����Щ��ɼ��ܿ�����ַ������Dz��ɴ�ӡ�ġ���Ҫ�ʵ��ؼ��ܿ���������ַ������ⰵʾ������ij������ľ���������������������ͬʱ���Ա���IRC�ͻ��ˡ�

srvcp.exe���ľ���ṩ��������ʲô�������ǻ�����������������ڱ��ĵġ�������Ϣ��С�����ᵽ�ģ�����FTP��ص��ַ���Ƕ�뵽�������棬�ⰵʾ�����IJ��������������ļ�����ʹ����ܸ�Ⱦϵͳ����ͼ3-25��ʾ����ľ���ƺ�����Windows�ڽ���ftp.exe���������л���FTP���ļ����䡣

| Embedded FTP Messages .data:004084B9 db 'PRIVMSG

%s :successfully spawned ftp.exe',0Ah,0 .data:004084E3

db 'PRIVMSG %s :couldn',27h,'t spawn ftp.exe',0Ah,0 |

ͼ 3-25

��srvcp.exe��Ƕ��ļ����ַ�����ӱ�������ľ���ܹ����оܾ�������������ͼ3-26��ʾ����sacker���͡�jacker�������Ƕ���Щ���������á�ע�⣬��sacker����ʱ��Ͷ˿���Ŀ��Ϊ������������ù����߿�����ijһ���ض�ʱ�����ʹ�������������ijһ��Ŀ�ꡣ��spawn����������ù����߿������ܸ�Ⱦ��������������һ������

| Possible Network Flood Commands .data:00408541 db 'PRIVMSG

%s :ctcp <nick> .data:00408541 db 'getnick <nick>, getnonick, rnick <nick>!!, ' .data:00408541

db 'sacker

time low_port high_port addy, jacker' .data:00408541

db ' time ip ip ip etc, stopsack, stopjack, spa' .data:00408541

db 'wn

filename, ftpget EVERYTHING, randnick, c' .data:00408541

db 'lone, clonedie',0Ah,0 |

ͼ 3-26

��4���� ������ʩ

4.1 ��������

����û��֤��֤��srvcp.exe����Ҫһ���ⲿ����������ܹ��������ơ��籾�ġ�����ϵͳ������С�����ᵽ�ģ������ִ���ļ��ٶ���λ��һ����������ϵͳ·���е�Ŀ¼���棬����C:\WINNT��������ʵ����û������������Լ����ƻ��ƶ�����ЩĿ¼���ⰵʾ������©��ʵ�ʸ����srvcp.exe�Ž��ʵ�Ŀ¼�ڵ�����һ�������ܺ��߿���ͨ��e-mail��Ϣ�յ�һ���ܸ�Ⱦ�������ļ������ߴ��������������ܸ�Ⱦ�ij���

������Ϊ2000�����¡��й�srvcp.exe��һ��HackFix��ҳ�ϣ����Ƿ�����������Ϣ����ľ��һֱ����DivX_e3.exe�����ģ��ó���������DivX��Ƶ������һ��ע���[HF]������ݴ�����ľ����ͨ��serials.2000.v6.0.zip��CDRWin3.8.zip��PSXCopy.v6.0.zip��Щ�ļ��������ڱ��ġ�������Ϣ��С�����ᵽ����Pete Schmitt����ύ��һ���¼�����֤ʵ����ľ�����ڼ���������Ȼ������д�����ĵ�ʱ�����ǻ���֪��Ŀǰ�����ļ������֡�һ����������Ⱦ���������ܹ�ͨ����ľ�����ļ������������ܺ��ߵ�ϵͳ�ϰ�װ��������������

��������Ƿ���ͬsrvcp.exeһ��Ҳ��װ��һ��gus.ini�ļ�����������ܿ϶�����Ȼ��ľ��û��gus.iniҲ����ת����������ļ��������������Ⱦ֮�����ġ��������ܹ�ͨ��IRC�ļ������FTP�����ϴ�gus.ini���ܸ�Ⱦ�Ļ�����ע�⣬��Щ���Ӷ��������ܸ�Ⱦ�Ļ�����ʼ����������Dz�����ܱ�����ǽ��ֹ��Ҳ�����ǹ������ܹ�ͨ��IRC����Ƶ�������ʵ�����ָʾ��ľ������gus.ini�ļ���

4.2 ������ľ���ı���

���ɱ����Ʒ���̵Ĺ������ݿ⣬���Ƿ����й�srvcp.exeľ�����ֵ������¼��Ȼ���������ƺ����ڸ�ľ���������з��硣Symantec������˾��֮Ϊ��IRC.SRVCP.ľ���������dz���������ľ������Ϊ��wild��û���ṩ�κι���������Ϣ[SY]��Trend Micro�ṩ��ľ���ļ������������Ϊ���Ժ��ļ��ߴ�������ľ��������������dz�֮Ϊ��TROJ_SRVCP��[TM1]��Computer Associates�ṩ�˹��ڸ�ľ���ij����Ϣ����Щ��Ϣ�������DZ����뱾�������������ִ���ļ����ܵ���������dzƸó���Ϊ��Tasmer.B���͡�Win32.Tasmer.B��[CA1]��

Computer Associates�������˸�ľ����һ�����֣����ִ���ļ���Ϊtskmngr.exe��������ע������ǡ�Task Manager�������dz��������Ϊ��Tasmer.A������Win32.Tasmer.A������Backdoor.Tasmer���͡�Troj/Narnar��������˵������2000��4�·�������Trend MicroҲ�����˸�ľ����һ��tskmngr.exe���֣�������Ϊ��TROJ_TASMER.B��[TM2]��SophosҲ����tskmngr.exe����Ϊ��Troj/Narnar��������ָ������ľ������һ��DALnet��IRC�������������������ľ���汾��ʹ�õ�EFnet�����һ���������[SP]��Network AssociatesҲ������������֣���֮Ϊ��IRC/Randy��[NA]��

���Եأ���ľ���������������֣�һ����EFnet�ϲ�������һ����DALnet�ϲ�������Joe Abrams˵����ľ����EFnet�汾����DALnet����ת���Ǹ��������ࡣ��Joe�������У�ƾ���DALnetƵ�����ܸ�Ⱦ�û�����Ŀ�жϣ�EFnet��ľ�����ֲ���DALnet�����ô���С�Joe��ľ���汾����DALnet�ϵġ�#KimmiTheB��Ƶ������Ƶ���ɸ���ij�Ա���ƣ��Գ�һ���ɡ���

JoeҲָ������żȻ����������ľ����һ���°汾������ʹ��NeoLite���߳���ӿ�/ѹ���ˡ�NeoLite��װWindows��ִ���ļ�������Դ�Ա������Dz���������������[NL]����NeoLiteѹ���Ժ�Ŀ�ִ���ļ��������Խ�ѹ���ڴ����档�ƹ����ֱ����İ취��ʹ��SoftICE��NeoLite��������������һ���ϵ㣬�ó����ѹ���Լ���Ȼ��ʹ��SoftICE�о��ڴ�����ѽ��ܳ���

4.3 ������ľ����ǩ��

������ͼ4-1������ŵ��ɱ���������Զ�������ǵ�srvcp.exeľ���汾��ͨ������ܸ�Ⱦ�����ֶ�����ľ��Ҳ������ף����ļ�ϵͳ�ϲ�������srvcp.exe��ִ���ļ����������ע�������HKLM\software\Microsoft\Windows\CurrentVersion\Run\Service Profiler����������ڻ�����ϵͳĿ¼������gus.ini�ļ�������û�з��ֳ���srvcp.exe֮���ĸ�����������������֮һ�������ų��м����ԵĿ��ܡ�

ͼ 4-1

��ľ����������Ҫ��ȡ����Դ������Ϳ��Բ������ر��죬��ʹ�ö����ļ��������ѡ����磬��ʹ�ó�����ļ������ǡ�srvcp.exe������Ҳ��������С������ִ���ļ�Ҳ����һ����ͨ���ļ��༭���༭����������һ����ͬ��ע����������Ƶأ�Ҳ���������ִ���ļ�����ʹ�á�gus.ini��֮�����Դ�ļ�����

��Ϊһ��������֤��������ʹ��һ�����ı༭�������Ǹ��ѱ���Ŀ�ִ���ļ��еġ�gus.ini���ļ�������������ļ����Լ��ܸ�ʽ���棬������Ҫ�����ַ�����nhl*pwf����Ȼ�������ļ����ַ����е�һ����ĸ�������ַ�����ɡ�nhl*pwg����ʹ��IDA Pro������ĺ�Ŀ�ִ���ļ������������ջ������ͼ4-2����ʾ�����и�ľ���������棬�����ʹ�á�fus.ini�����������Ϊ����ȥһֱ��Ϊ��gus.ini�����ļ����������˲������ǣ��������ʽ�Ŀ�ִ���ļ�����ŵ��ɱ���������ٰ�����������������ע�⣬ͨ������Ƕ���ַ����Ľ����㷨���ڱ��ġ�������롯С���������������Ƿ�������㷨�ܹ�������ļ�����һ��������ļ�����

| Modifying Name for Initialization File Before

modification: .data:00408034

db 'nhl*pwf',0 After

modification: .data:00408034

db 'nhl*pwg',0 |

ͼ 4-2

���ָ�ľ���ķ���֮һ�Ǽ����������ͨ�š����磬���ܸ�Ⱦ��ϵͳ�����С�netstat -a���������ʾϵͳ��TCP�˿�113����ʶ������ʹ��ľ����û�����ӵ�һ��IRC��������ɨ���������δ����Ȩ������ʶ�������������Զ�̼������״̬ľ����һ�����ܷ�����һ����ľ���ɹ����ӵ�һ��IRC����������netstat -a��������ʾһ����ij���ⲿ�������˿�6667��6666��TCP���ӡ��������֯�Ĺ���վ��������ʹ��IRC������ͨ�ſ�����һ���������������̽��ϵͳ(Intrusion Detection System, IDS)����

ʹ�û��������IDS����ľ����һ�����ӿɿ��ķ�����ɨ�����ݰ����ݡ��������ľ�������йص��ַ�����ͨ�����������(stream)�в��ҡ�NICK mikey��֮���ַ������Լ���ľ����һ����֡��ź����ǣ�������������ܱ�ʹ��ɱ����������Ч����Ϊ��ľ����ǩ�������ı䡣�йظ�ľ������ɿ���ָ����ÿ3�����ҳ���רһһ��IRC�ͻ��˷����dzƸı������ź����ǣ�ʵ����������������Դ�ܼ��ģ���Ϊ����ҪIDSά�ֿ������ݰ�֮�����DZ�ڹ�����������״̬��Ϣ������취�ǰ�IDS����Ϊɨ������������ľ�������뻯�����ַ������ݰ�����Ϊ��ʹ�Ǽ��ܵ���ʽ���ڸ�ľ���Ķ��ʵ������Щ����DZ�����ͬ�����Ǽ����㷨�ı䡣Ϊ�˻����Щ�����ַ�������Ҫ�Ը�ľ������һ����ȫ��ķ��������ǹ�������(������)��������̽�������ͷ�������������������

��5���� �ο���Ŀ

[JLG] Jeremy L. Gaddis. �¼��ʼ��б��ĵ�. ��δ֪ľ��(����).�� 8 June 2000. URL: http://www.securityfocus.com/archive/75/64241. 21 March 2001.

[RFC1459] Jarkko Oikarinen, Darren Reed. RFC 1459. ��Internet���߽�̸Э��.�� May 1993. URL: http://www.faqs.org/rfcs/rfc1459.html. 21 March 2001.

[BK] Brandon Kittler. �¼��ʼ��б��ĵ�. ���ظ���δ֪ľ��(����).�� 10 June 2000. URL: http://www.securityfocus.com/archive/75/64380. 21 March 2001.

[RFC1413] Michael St. Johns. RFC 1413. ��������֤Э��.�� February 1993. URL: http://www.faqs.org/rfcs/rfc1413.html. 21 March 2001.

[DK] Doug Kahler. �¼��ʼ��б��ĵ�. ���ظ���δ֪ľ��(����).�� 12 June 2000. URL: http://www.securityfocus.com/archive/75/64849. 21 March 2001.

[NF] Nick FitzGerald. �¼��ʼ��б��ĵ�. ���ظ���δ֪ľ��(����).�� 13 June 2000. URL: http://www.securityfocus.com/archive/75/64847. 22 March 2001.

[PS] Pete Schmitt. �¼��ʼ��б��ĵ�. ���µ� (?) windows irc ddos ľ��.�� 10 March 2001. URL: http://www.securityfocus.com/archive/75/167985. 22 March 2001.

[VM1] VMware, Inc. ��VMware����վ��������.�� URL: http://www.vmware.com/products/desktop/ws_faqs.html. 22 March 2001.

[VM2] VMware, Inc. ������Windows 2000����������ר����������ע������.�� URL: http://www.vmware.com/support/ws2/doc/hostonly_w2k_ws_win.html. 4 April 2001.

[RFC1918] RFC 1918.URL: http://www.faqs.org/rfcs/rfc1918.html. 22 March 2001.

[SI1] Mark Russinovich, Bryce Cogswell. ����Windows NT/9x��Filemon. 26 December 2000. URL: http://www.sysinternals.com/ntw2k/source/filemon.shtml. 22 March 2001.

[SI2] Mark Russinovich, Bryce Cogswell. ����Windows NT/9x��Regmon. 7 November 2000. URL: http://www.sysinternals.com/ntw2k/source/regmon.shtml. 22 March 2001.

[WI] Winternals Software. TCPViewרҵ��. URL: http://www.winternals.com/products/monitoringtools/tcpviewpro.shtml. 22 March 2001.

[SF] SFullerton.com. Winalysis 2.50��. 30 December 2000. URL: http://www.sfullerton.com/products.htm. 22 March 2001.

[TR] Tripwire ��ҳ. URL: http://www.tripwire.com. 4 April 2001.

[ES] Executive Software. Undelete 2.0. URL: http://www.execsoft.com/undelete/undelete.asp. 22 March 2001.

[SN] Martin Roesch. Snort �C ����Դ������������ϵͳ. URL: http://www.snort.org. 22 March 2000.

[DR1] DataRescue. IDA Pro by Ilfak Guilfanov. URL: http://www.datarescue.com/idabase/idaorder.htm. 22 March 2001.

[DR2] DataRescue. IDA Pro ����������. URL: http://www.datarescue.com/idabase/ida4down.htm. 22 March 2001.

[DR3] DataRescue. IDA Pro �������.

URL: http://www.datarescue.be/downloadfreeware.htm.

22 March 2001.

[IN] Intel ��˾. Intel��ϵ�ṹ�����������ֲ�, ��2��: ָ��ο��ֲ�. 13 January 1997. URL: http://developer.intel.com/design/pentium/manuals/243191.htm. 22 March 2001.

[NM] Compuware NuMega. ���һ����Ե�����SoftICE�𣿡� URL: http://www.numega.com/drivercentral/FAQs/dsq29.shtml. 22 March 2001.

[C4N] CoRN2. ��#Cracking4Newbies SoftIce �̳�.�� URL: http://whateverhosting.com/krobar/beginner/04.htm. 22 March 2001.

[MT] ��Mammon_��s Tales to His Grandson�� URL: http://newdata.box.sk/neworder/cracking/ice.html. 22 March 2001.

[FS] Foundstone. BinText v3.0. URL: http://www.foundstone.com/rdlabs/proddesc/bintext.html. 22 March 2001.

[AS] ActiveState ��˾. ActivePerl. URL: http://www.activestate.com/Products/ActivePerl. 21 March 2001.

[IS] IRCD-Hybrid. URL: http://www.ircd-hybrid.net. 4 April 2001.

[JA1] Joe Abrams. ������һ��ľ��.�� 1 October 2001. URL: http://freeshell.org/~abrams/troj.txt. 22 March 2001.

[JA2] �ڼĴ����д۸�����. Joe Abrams. ������һ��ľ��.�� 19 November 2001. URL: http://www.hackinthebox.org/article.php?sid=1138. 22March 2001.

[HF] HackFix. ��srvcp.exe�� June 2000. URL: http://www.hackfix.org/ircfix/srvcp.shtml. 22 March 2001.

[SY] Symantec �����ٿ�ȫ��. ��IRC.SRVCP.Trojan.�� URL: http://www.symantec.com/avcenter/cgi-bin/virauto.cgi?vid=18552. 22 March 2001.

[TM1] Trend Micro �����ٿ�ȫ��. ��TROJ_SRVCP.�� URL: http://antivirus.com/vinfo/virusencyclo/default5.asp?VName=TROJ_SRVCP&VSect=T. 4 April 2001.

[CA1] Computer Associates �����ٿ�ȫ��. ��Tasmer.B.�� URL: http://ca.com/virusinfo/encyclopedia/descriptions/tasmerb.htm. 22 March 2001.

[TM2] Trend Micro �����ٿ�ȫ��. ��TROJ_TASMER.B�� URL: http://antivirus.com/vinfo/virusencyclo/default5.asp?VName=TROJ_TASMER.B&VSect=T. 22 March 2001.

[SP] Sophos ������Ϣ. ��Troj/Narnar��. URL: http://www.sophos.com/virusinfo/analyses/trojnarnar.html. 22 March 2001.

[NA] Network Associates. ��IRC/Randy��. 12 April 2000. URL: http://vil.nai.com/villib/dispVirus.asp?virus_k=98569&EY=y. 22 March 2001.

[NL] NeoWorks. ��NeoLite:

Ϊ�����߳��������ѹ��.�� URL: http://www.neoworx.com/products/neolite/default.asp.

4 April 2001.