ʵ�����أ�����

��Windows XP���������ܶϵ��ҳ��ؼ���ת

��Ҷ�֪������ͨ����Windows

98������������ʱ��һ��API����HMEMCPY���׳�Ϊ���ܶϵ㣩�����������KERNEL32.DLL�У���ԭ�����£�

void hmemcpy(hpvDest, hpvSource, cbCopy)

void

_huge* hpvDest; // Ŀ�����ݵ�ַ

const

void _huge* hpvSource; // Դ���ݵ�ַ

long

cbCopy; // ���ݴ�С (Bytes)

���Ĺ���ԭ�����ǽ��ڴ��е�һ�����ݿ�������һ���ط������ÿÿʹ��SOFTICE��OD�ȵ��Թ���ʱ����������ѡ�Ķϵ㣬����2000�Ժ�汾��ϵͳ����ȴʧȥ��ԭ�е����壬�����Ҿ��ܽ����һ�������XP���������ܶϵ�ȥ���Գ�һ��Crackme�Ĺؼ���ת��

��Windows

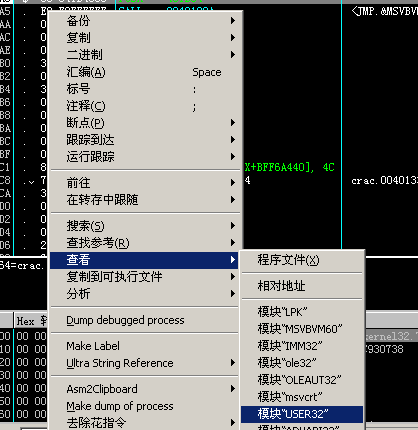

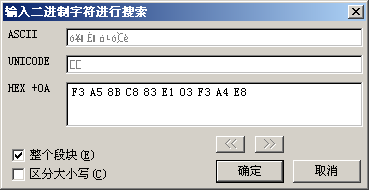

XPϵͳ�������ܶϵ�ķ����кܶ࣬��ѩѧԺ���ķ����������һƪPoint-h in WinXP tutorial�����£�д�IJ����������ʺϳ�ѧ�ߣ�����Ȥȴû���������ѿ���ȥ���������ϻ���һ�ַ�����������USER32ģ��������ʮ�������ַ�F3 A5 8B C8 83 E1 03 F3 A4

E8���ҵ��ĵ�ַ������XPϵͳΨһ��һ�����ܶϵ㣬����������һ��һ��������

��1����OD����Ҫ���Ե�crac.exe���Ҽ�������������ڡ��鿴���˵���ѡ��ģ��USER32����

��ͼһ��

��ͼһ��

��2������Ctrl+B��ݼ�������F3 A5 8B C8 83 E1 03 F3 A4 E8�����ȷ����

��ͼ����

��ͼ����

��3�����ϲ��������Խ�����ͼ�����˼�¼���ܶϵ㡣

��ͼ����

��ͼ����

77D3353D

F3:A5 REP MOVS DWORD PTR ES:[EDI], DWORD PTR [ESI]

���������ϵͳ�����ܶϵ�point-h�����������Ǿ��������ܶϵ���Ѱ��Crackme�Ĺؼ��Ƚϣ�Crackme��OCN��lfq168���ģ�^_^��Ҫ���ҵ��ð����ã�CTRL+F2���¼���һ�³���F9���С�

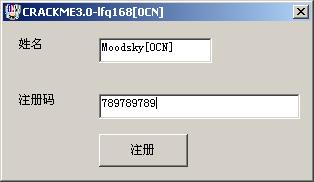

��1��������д��ע����Ϣ����Ҫ��ע�ᡣ

��ͼ�ģ�

��ͼ�ģ�

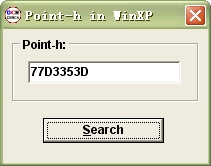

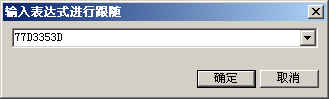

��2��Ȼ�������ٰ�����point-h�ĵ�һ������USER32ģ���У�Ӧ�û����ɣ���Ȼ���ݼ�CTRL+G���ڳ��ִ��ڵ�COMBOBOX�ؼ��������ҵ�point-h-����77D3353D�������ȷ����

��ͼ�壩

��ͼ�壩

��3�������ܶϵ���F2�¶ϡ�

��ͼ����

��ͼ����

��4���ص�Crackme���ڵ��ע�ᣬ����OD���������������ϵļĴ������ڳ������ҵ��û�����

��ͼ�ߣ�

��ͼ�ߣ�

��5�����F9��ֱ����һ�γ���ע����Ϊֹ����EDI�Ĵ����ϵ����Ҽ���ѡ����ת���и��桱��

��6����F8��point-h�����һ��CALL����ͼ�ţ�����ת�������ݣ�ͼʮ����

��ͼ�ţ�

��ͼ�ţ�

��ͼʮ��

��ͼʮ��

��7����αע���루789789789�������ڴ���ʶϵ㣬F9���С�

��ͼʮһ��

��ͼʮһ��

����OD����66061223����

��8����������F8���ص������̿ռ䡣

������ص��������̿ռ䣬Ҳ�ǻص����㷨�������F2��¼һ�¶ϵ㣬CTRL+F2���¼��س���F9���У������Ϣ��ע�ᣬ��OD����00402CE4��Ȼ��F8����������

00402CE4 . 3BC7

cmp eax, edi

; ����������

00402CE6 . DBE2

fclex

00402CE8

7D 12 jge

short crac.00402CFC

; ��ת

00402CFC >

\8B85 78FEFFFF mov eax, dword ptr ss:[ebp-188]

; ��������

00402D02

. 50

push eax

; eax=789789789

00402D03

. FF15 10104000 call dword ptr ds:[<&MSVBVM60.__vbaLenBstr>] ; ���㳤�ȷ���eax��

......(ʡ��)

00402D50

. FF15 38104000 call dword ptr ds:[<&MSVBVM60.__vbaVarForInit>] ; Forѭ�������������Ŀ��Ҫ��

00402D56

. 8D8D 78FEFFFF lea ecx, dword ptr ss:[ebp-188]

; �ؼ���ת,�Ͳ��о��㷨��

00402D5C . 8985 3CFDFFFF mov dword ptr ss:[ebp-2C4],

eax

00402D62

. FF15 F8104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeStr>] 00402D68

. 8D8D 70FEFFFF lea ecx, dword ptr ss:[ebp-190]

00402D6E . FF15 FC104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeObj>] 00402D74

. 8B35 08104000 mov esi, dword ptr ds:[<&MSVBVM60.__vbaVarMove>] 00402D7A > 39BD 3CFDFFFF cmp dword ptr ss:[ebp-2C4],

edi

00402D80

. 0F84 89010000 je crac.00402F0F

; ������������ѭ��

......(ʡ��)

00402EFE . FF15 F0104000 call dword ptr ds:[<&MSVBVM60.__vbaVarForNext>] ; Next��ӦForѭ��

00402F04 . 8985 3CFDFFFF mov dword ptr ss:[ebp-2C4],

eax

00402F0A .^

E9 6BFEFFFF jmp crac.00402D7A

; ����ѭ��

00402F0F > 8D85 5CFFFFFF lea eax, dword ptr ss:[ebp-A4]

; ���������F4����jmp

......(ʡ��)

00402FA4 . 52

push edx

; edx=Moodsky[OCN]�������㷨����

00402FA5 . FF15 10104000 call dword ptr ds:[<&MSVBVM60.__vbaLenBstr>] ; �û���������eax

......(ʡ��)

00402FF2 . FF15 38104000 call dword ptr ds:[<&MSVBVM60.__vbaVarForInit>] ; Forѭ��

00402FF8 . 8D8D 78FEFFFF lea ecx, dword ptr ss:[ebp-188]

00402FFE . 8985 34FDFFFF mov dword ptr ss:[ebp-2CC],

eax

00403004 . FF15 F8104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeStr>] 0040300A

. 8D8D 70FEFFFF lea ecx, dword ptr ss:[ebp-190]

00403010 . FF15 FC104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeObj>] 00403016

. 8B3D 7C104000 mov edi, dword ptr ds:[<&MSVBVM60.__vbaVarAnd>] 0040301C > 8B85 34FDFFFF mov eax, dword ptr ss:[ebp-2CC]

00403022 . 85C0

test eax, eax

00403024 . 0F84 BD050000 je crac.004035E7

; ������������ѭ��

......(ʡ��)

004035D6

. FF15 F0104000 call dword ptr ds:[<&MSVBVM60.__vbaVarForNext>] ; Next��ӦForѭ��

004035DC . 8985 34FDFFFF mov dword ptr ss:[ebp-2CC],

eax

004035E2 .^

E9 35FAFFFF jmp crac.0040301C

; ������ת

004035E7 > 8D85 ECFDFFFF lea eax, dword ptr ss:[ebp-214]

; ���������F4����jmp

......(ʡ��)

00403638 . FF15 38104000 call dword ptr ds:[<&MSVBVM60.__vbaVarForInit>] ; ����һ��Forѭ��

0040363E >

85C0

test eax, eax

00403640 . 0F84 AF020000 je crac.004038F5

; ������������

......(ʡ��)

004038EA . FF15 F0104000 call dword ptr ds:[<&MSVBVM60.__vbaVarForNext>] ; Next��ӦForѭ��

004038F0 .^

E9 49FDFFFF jmp crac.0040363E

; ������ת

004038F5 > 8B45 08 mov eax,

dword ptr ss:[ebp+8]

; ���������F4����jmp

004038F8 . 50

push eax

004038F9 . 8B08

mov ecx, dword ptr ds:[eax]

004038FB . FF91 FC020000 call dword ptr ds:[ecx+2FC]

00403901 . 8D95 70FEFFFF lea edx, dword ptr ss:[ebp-190]

00403907 . 50

push eax

00403908 . 52

push edx

00403909 . FF15 3C104000 call dword ptr ds:[<&MSVBVM60.__vbaObjSet>] 0040390F

. 8BF0

mov esi, eax

00403911 . 8D8D 78FEFFFF lea ecx, dword ptr ss:[ebp-188]

00403917 . 51

push ecx

00403918 . 56

push esi

00403919 . 8B06

mov eax, dword ptr ds:[esi]

0040391B . FF90 A0000000 call dword ptr ds:[eax+A0]

00403921 . 85C0

test eax, eax

00403923 . DBE2

fclex

00403925 . 7D 12 jge

short crac.00403939

; ��ת

......(ʡ��)

00403939 > 8B85 78FEFFFF mov eax, dword ptr ss:[ebp-188]

; ��������

0040393F . 8D95 5CFEFFFF lea edx, dword ptr ss:[ebp-1A4]

00403945 . 8985 64FEFFFF mov dword ptr ss:[ebp-19C],

eax

; �������ˣ��Ȳ����ˣ�����(UNICODE "58737C4CD0436DC7381D325E")

0040394B . 8D85 BCFEFFFF lea eax, dword ptr ss:[ebp-144]

00403951 . 52

push edx

00403952 . 50

push eax

00403953 . C785 78FEFFFF>mov dword ptr ss:[ebp-188],

0

0040395D . C785 5CFEFFFF>mov dword ptr ss:[ebp-1A4],

8008

00403967 . FF15 68104000 call dword ptr ds:[<&MSVBVM60.__vbaVarTstEq>] ; vbaVarTstEq������;Ϳ��Կ�����������Ƿ����

0040396D . 8D8D 70FEFFFF lea ecx, dword ptr ss:[ebp-190]

00403973 . 8BF0

mov esi, eax

00403975 . FF15 FC104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeObj>] 0040397B

. 8D8D 5CFEFFFF lea ecx, dword ptr ss:[ebp-1A4]

00403981 . FF15 0C104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeVar>] 00403987

. 66:85F6 test si,

si

0040398A .

/0F84 9F000000 je crac.00403A2F

; ****�ؼ���ת****ԭ��������

00403990 .

|B9 04000280 mov ecx, 80020004

; �ؼ���������OVER��,����Nop���ͺ���

00403995 .

|B8 0A000000 mov eax, 0A

0040399A .

|898D 34FEFFFF mov dword ptr ss:[ebp-1CC], ecx

004039A0 .

|898D 44FEFFFF mov dword ptr ss:[ebp-1BC], ecx

004039A6 .

|898D 54FEFFFF mov dword ptr ss:[ebp-1AC], ecx

004039AC .

|8D95 ECFDFFFF lea edx, dword ptr ss:[ebp-214]

004039B2 .

|8D8D 5CFEFFFF lea ecx, dword ptr ss:[ebp-1A4]

004039B8 .

|8985 2CFEFFFF mov dword ptr ss:[ebp-1D4], eax

004039BE .

|8985 3CFEFFFF mov dword ptr ss:[ebp-1C4], eax

004039C4 .

|8985 4CFEFFFF mov dword ptr ss:[ebp-1B4], eax

004039CA .

|C785 F4FDFFFF>mov dword ptr ss:[ebp-20C], crac.004026C4

004039D4

. |C785 ECFDFFFF>mov

dword ptr ss:[ebp-214], 8

004039DE .

|FF15 DC104000 call dword ptr ds:[<&MSVBVM60.__vbaVarDup>] 004039E4

. |8D8D 2CFEFFFF lea ecx, dword ptr ss:[ebp-1D4]

004039EA .

|8D95 3CFEFFFF lea edx, dword ptr ss:[ebp-1C4]

004039F0 .

|51

push ecx

004039F1 .

|8D85 4CFEFFFF lea eax, dword ptr ss:[ebp-1B4]

004039F7 .

|52

push edx

004039F8 .

|50

push eax

004039F9 .

|8D8D 5CFEFFFF lea ecx, dword ptr ss:[ebp-1A4]

004039FF .

|6A 00 push

0

00403A01 .

|51

push ecx

00403A02 .

|FF15 40104000 call dword ptr ds:[<&MSVBVM60.#595>]

; rtcMsgBox,��ȷ�����Ի���

00403A08 .

|8D95 2CFEFFFF lea edx, dword ptr ss:[ebp-1D4]

00403A0E .

|8D85 3CFEFFFF lea eax, dword ptr ss:[ebp-1C4]

00403A14 .

|52

push edx

00403A15 .

|8D8D 4CFEFFFF lea ecx, dword ptr ss:[ebp-1B4]

00403A1B .

|50

push eax

00403A1C .

|8D95 5CFEFFFF lea edx, dword ptr ss:[ebp-1A4]

00403A22 .

|51

push ecx

00403A23 .

|52

push edx

00403A24 .

|6A 04 push

4

00403A26 .

|FF15 14104000 call dword ptr ds:[<&MSVBVM60.__vbaFreeVarList>] 00403A2C . |83C4 14 add esp,

14

00403A2F >

\33FF

xor edi, edi

00403A31 >

897D FC

mov dword ptr ss:[ebp-4], edi

���������ƪ����Ҳ�͵��˽�β��ϣ���ܴ�����Ҹ���������������Ѿ�ͨ����WindowsXP���ܶϵ���������飬��ʵ�����빤�ߵĽ��Ҫ������ã�����ÿ�������ı����ַ���ͬ�����Ե��Է����кܶ��֣����վ���һ��Ӧ���ʺ����ġ�

[�ο�]

Point-h

in WinXP tutorial

[����]

crac.exe

[����] Moodsky

[����] 2005-11-6